摘要

隨著(zhù)GNU/Linux操作系統的服務(wù)器在企業(yè)生產(chǎn)環(huán)境中所占比重的增加,其安全問(wèn)題也逐漸受到人們關(guān)注。目前開(kāi)源軟件越來(lái)越受到企業(yè)歡迎,一來(lái),開(kāi)源軟件可W節約項目經(jīng)費,不涉及版權問(wèn)題;二者,開(kāi)源軟件的安全性比閑源軟件相對更加安全。

但是在開(kāi)源軟件占據主導地位的大環(huán)境下(企業(yè)生產(chǎn)環(huán)境),開(kāi)源軟件并非絕對的安全。除了大家都知曉的系統漏洞方面的風(fēng)險性,操作系統基線(xiàn)配置也是主機安全中的一個(gè)薄弱環(huán)節。操作系統通常會(huì )保留一定的系統安全特性,但是在其安裝時(shí)并不一定是默認開(kāi)啟的,這就需要系統管理人員手動(dòng)去部署送些安全配置,甚至有些項目需要根據業(yè)務(wù)需求選擇性配置。本課題主要是在Linux系統(redhat、centos、Suse等)的基礎上,研究一些關(guān)于操作系統安全基線(xiàn)建設和加固的基本內容。

論文分析了網(wǎng)絡(luò )存在的安全缺陷,提出了自動(dòng)化基線(xiàn)核查工具的整體開(kāi)發(fā)框架,重點(diǎn)研究了基于Linux操作系統基線(xiàn)安全加固的檢查點(diǎn)、配置方法及對配置結果的檢測方法;從賬號口令、認證授權、日志審計、協(xié)議安全等幾個(gè)方面進(jìn)行研究,増強Linux操作系統的安全性。在對基線(xiàn)核查工具進(jìn)行研究后,我們開(kāi)發(fā)出一套自動(dòng)加固的腳本,用W修復不合規的系統配置項,同時(shí)還打印出系統存在的端曰、服務(wù)、主機信息等附錄檢查項,可W給系統管理員加固方面提供一些建議和參考。

關(guān)鍵詞:GNU/Linux;信息安全;操作系統基線(xiàn);安全加固;系統安全

ABSTRACT

As the proportion of GNLT/Linux operating system server in the enterprise production environment is increasing, the security problem gradually attention by people. Open source software is more and more welcomed by enterprises at present.

For one thing, the open source software project funds can be saved and does not involve copyright issues; for another, the security of open source software is relatively higher than closed-source software.

But open source software dominates under the circumstances (enterprise production environment), open source software is not absolutely safe. In addition to the system vulnerabilities in terms of risk we all know, the operating system baseline configuration is also a weak link in the host security. Operating system often keep certain security features, but it is not necessarily open is not necessarily open defaut when it's installated, this requires a system management manual to deploy these security configuration, and even some projects need selective configuration according to business demand, this topic is mainly on the basis of the Linux system (redhat, centos, Suse, etc.), researching the operating system security construction and strengthening the basic content of the baseline.

Thesis analyzes the security defects existing in the network, and puts forward the overall automation baseline verification tools development framework, focuses on the baseline based on Linux operating system safe checkpoints, configuration method and the result of the configuration of detection method; Frorn several aspects, such as the account password, certificate authority, log audit, protocol security and so on, enhancing the security of the Linux operating system. After researching on baseline verification tool, we developed a set of automatic reinforcement script, to repair uncompliant system configuration items, at the same time also print out the appendix, such as ports, services, and host information and so on, providing some suggestions and reference for strengthening the system administrator.

Key words:Information Security; The Operating System Baseline;Security Reinforcement; System Security

(1)自然災害。外界環(huán)境對計算機的影響很大。溫度、濕度及自然災害等都可以對計算機安全產(chǎn)生很大影響。

(2)黑客的威脅和攻擊。隨著(zhù)網(wǎng)絡(luò )及信息技術(shù)的發(fā)展,一些擁有高超編程能力又對系統十分了解的計算機從業(yè)人員對系統漏洞有了很深入的研究,其中包括操作系統的漏洞、數據庫、中間件的漏洞以及第三方軟件的漏洞。信息安全是一個(gè)動(dòng)態(tài)的過(guò)程,隨著(zhù)技術(shù)的提升,就有可能暴露出原有系統的一些缺陷和漏洞,由于信息、技術(shù)的不對稱(chēng)性,網(wǎng)絡(luò )管理人員很難及時(shí)的修復漏洞,這樣一來(lái),那些存在漏洞的計算機很容易成為黑客攻擊的目標,當計算機被入侵者控制之后,計算機上的信息完全暴露在入侵者眼前,甚至會(huì )被利用,成為攻擊其他網(wǎng)絡(luò )目標的跳板。尤其是Web漏洞,時(shí)常成為入侵者的頭號攻擊目標。根據某著(zhù)名It調查公司顯示,3/4以上的攻擊行為都針對Web應用層。

(3)計算機病毒。計算機病毒一般由C, ASM, DELPHI, VC++等語(yǔ)言編寫(xiě)。其中VC++一般用于寫(xiě)Rootkit; Delphi在遠程控制類(lèi)軟件的編寫(xiě)中比較常見(jiàn)。無(wú)論用什么語(yǔ)言編寫(xiě)的病毒程序,都能對計算機系統造成傷害,影響計算機正常運行,或者控制計算機,使之成為肉雞。計算機病毒可以依附在其它類(lèi)型的文件上,或者偽裝成系統文件,在傳輸過(guò)程中,不斷感染用戶(hù)計算機,輕則影響機器運行速度,嚴重的會(huì )使網(wǎng)絡(luò )癱瘓(如蠕蟲(chóng)病毒),給互聯(lián)網(wǎng)帶來(lái)巨大損失。

(4)垃圾郵件和間諜軟件。由于互聯(lián)網(wǎng)用戶(hù)對網(wǎng)絡(luò )安全的意識淡薄,經(jīng)常無(wú)意將自己的郵箱地址暴露在網(wǎng)絡(luò )上,一些別有用心的商家或者黑客利用群發(fā)軟件,對郵箱進(jìn)行狂轟濫炸,進(jìn)行商業(yè)、整治等宣傳活動(dòng),用戶(hù)只能被迫接收這些垃圾郵件。間諜軟件區別于計算機病毒,他并不會(huì )對計算機系統造成破壞,他的功能主要是竊取用戶(hù)隱私及數據,進(jìn)一步進(jìn)行攻擊及利用,比如社會(huì )工程學(xué)攻擊等。

(5)企業(yè)內部信息泄露。信息泄露事件不單單是由駭客或病毒及間諜軟件所操控,更多情況下,企業(yè)內部人員對敏感數據擁有相對多的控制權,一些不道德或者粗心的員工扮演著(zhù)泄密者、盜竊者的角色。隨著(zhù)內部泄密事件的增長(cháng),企業(yè)也對內部敏感數據安全提高了重視,這說(shuō)明計算機信息安全已經(jīng)不僅僅是計算機安全技術(shù)專(zhuān)家及相關(guān)情報部門(mén)所關(guān)注的問(wèn)題。企業(yè)關(guān)鍵數據的泄漏已經(jīng)嚴重影響到企業(yè)正常業(yè)務(wù)的運轉,影響公司聲譽(yù),造成財產(chǎn)損失。與黑客、病毒等傳統的外部入侵盜竊相較而言,這種來(lái)自公司內部的泄密更具難以防范,隱蔽性強,造成的損失也更大。

由于計算機操作系統在設計和編寫(xiě)過(guò)程中難以避免會(huì )存在一些潛在漏洞,這些漏洞并不能完全被發(fā)現,但隨著(zhù)技術(shù)水平的提高,他們會(huì )逐漸暴露出來(lái),一些Oday漏洞的發(fā)現,對計算機操作系統安全產(chǎn)生了極大威脅。雖然計算機操作系統的漏洞并不會(huì )影響整個(gè)網(wǎng)絡(luò ),但是一旦計算機被黑客入侵,變成肉雞,很有可能會(huì )變成攻擊者入侵其它服務(wù)器的跳板和工具,用來(lái)傳播病毒,做DDOS攻擊,從而破壞網(wǎng)絡(luò ),影響網(wǎng)絡(luò )安全運行。一些編程錯誤引起的緩沖區溢出漏洞也具有很大危險,整數溢出的原因有很多,但歸根結底,是由于軟件開(kāi)發(fā)人員沒(méi)有對提交參數進(jìn)行充分的邊界檢測,或者對整數進(jìn)行錯誤的操作引起的。

黑客攻擊:黑客一般是指惡意入侵并破壞他人計算機的技術(shù)人員。隨著(zhù)網(wǎng)絡(luò )的發(fā)展,計算機安全性有了很大提高,同時(shí),黑客的技術(shù)也在不斷進(jìn)步,黑客的攻擊手段也越來(lái)越豐富,Sql注入、緩沖區溢出、DDOS, XSS等攻擊方式日益流行,諸如阿D、明小子、X-scan, Webinspect等入侵工具也層出不窮,一些滲透工具集,如Backtrack, Kali Li~等也開(kāi)始嶄露頭角。網(wǎng)絡(luò )安全受到的威脅空前強大。

用戶(hù)使用缺陷:在企業(yè)的生產(chǎn)環(huán)境中,系統管理者雖然具有網(wǎng)絡(luò )及編程方面的專(zhuān)業(yè)技術(shù),但是多數都沒(méi)經(jīng)過(guò)專(zhuān)業(yè)的安全培訓,安全意識淡薄,對于安全的認知比較有限,在配置服務(wù)器的時(shí)候經(jīng)常出現一些操作錯誤或疏忽,這樣會(huì )無(wú)意之中給網(wǎng)絡(luò )入侵者以可乘之機。操作系統安裝時(shí),管理者極少對系統進(jìn)行補丁安裝。

有些服務(wù)采用的是默認配置,這些配置在網(wǎng)絡(luò )上己經(jīng)盡人皆知,很容易成為入侵的突破口。有些安裝包沒(méi)有及時(shí)刪除,將版本暴露給入侵者,方便對方信息收集。

這些都是用戶(hù)使用時(shí)造成的安全漏洞。有些系統管理者設置的密碼太過(guò)簡(jiǎn)單,容易被破解。有些甚至還存在類(lèi)似admin/admin之類(lèi)的默認賬戶(hù),安裝口令也是默認,自己手動(dòng)設置的密碼通常又有跡可循,有些是自己的生日,有些是姓名。這些簡(jiǎn)單的、與自己個(gè)人信息相關(guān)的口令都屬于弱口令的范疇,黑客通過(guò)社會(huì )工程學(xué)可以輕松收集到相關(guān)的信息,很容易就可以把口令破解。

自動(dòng)化基線(xiàn)核查工具整體開(kāi)發(fā):

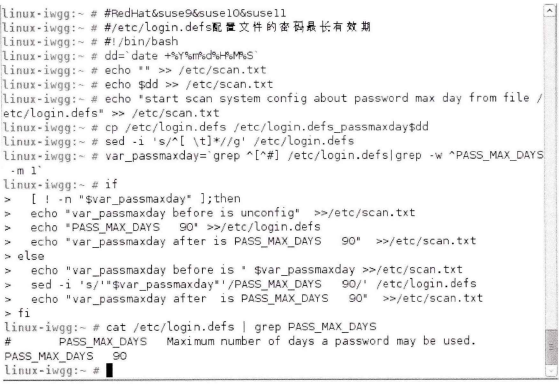

檢查是否設置口令生存周期表結果圖

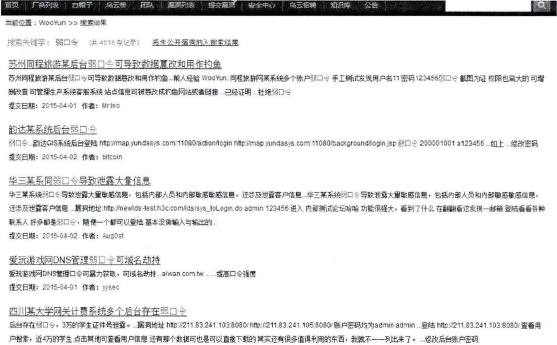

漏洞搜索結果圖

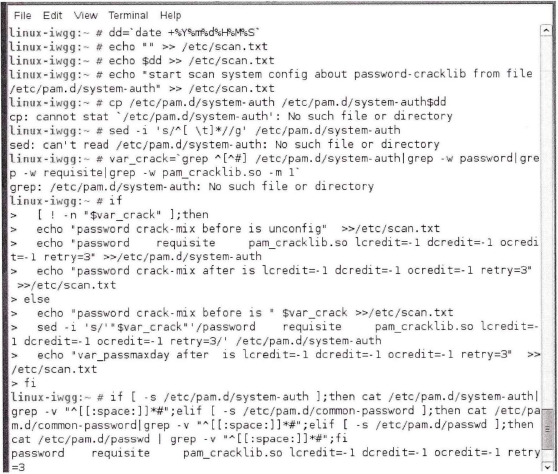

口令密碼復雜度檢查結果

目錄

摘要

ABSTRCT

目錄

第1章 緒論

1.1 課題背景

1.1.1 計算機信息安全威脅及表現形式

1.2 計算機網(wǎng)絡(luò )安全的影響因素

1.2.1 網(wǎng)絡(luò )系統本身存在的問(wèn)題

1.2.2 來(lái)自外界的威脅因素

1.2.3 計算機用戶(hù)帶來(lái)的威脅因素

1.2.4 有效評估和監控手段的缺乏

1.3 論文主要內容結構

第2章 全防范策略及入侵流程

2.1 采用漏洞掃描技術(shù),對設備進(jìn)行風(fēng)險評估

2.1.1 什么是漏洞掃描技術(shù)

2.1.2 漏洞掃描涉及到的技術(shù)

2.2 采用各種安全技術(shù)

2.3 對于Linux服務(wù)器的入侵分析

2.3.1 踩點(diǎn)

2.3.2 掃描

2.3.3 查點(diǎn)

2.3.4 攻擊

第3章 基線(xiàn)安全核查

3.1 計算機操作系統基線(xiàn)核查概述

3.1.1 基線(xiàn)安全的內涵

3.1.2 自動(dòng)化信息安全核查功能

第4章 Linux操作系統基線(xiàn)分析及加固方案

4.1 基線(xiàn)安全配置分析

4.1.1 系統安全性分析

4.2 Linux操作系統核查項分析

4.2.1 賬號口令

4.2.2 認證授權

4.2.3 日志審計

4.2.4 協(xié)議安全

4.2.5 其它安全

4.3 其它檢查項

4.3.1 主機信息檢查

第五章 總結與展望

5.1 工作總結

5.2 工作展望

參考文獻

致謝

附錄

攻讀學(xué)位期間的研究成果

(如您需要查看本篇畢業(yè)設計全文,請您聯(lián)系客服索取)